engager hacker, comment contacter un hacker, trouver un hacker en france, contacter hacker, contacter un hacker pro, contacter un hacker, recherche hacker informatique

SERVICES LES PLUS DEMANDES?

A PROPOS

QUI SOMMES NOUS?

Notre équipe est composée de professionnels certifiés, maîtrisant les dernières technologies et méthodologies en matière de hacking informatique. Que ce soit pour des tests d’intrusion (pentesting), de la sécurisation de réseaux, de la récupération de données perdues ou de la protection contre les cyberattaques, nous mettons notre savoir-faire à votre service.

Notre force réside dans notre capacité à nous adapter à vos besoins spécifiques, tout en respectant les normes légales et éthiques les plus strictes. Chez Reseaudesecurite.com, nous transformons les défis de sécurité en opportunités de protection renforcée.

SKILLS

NOTRE EXPERTISE

Bienvenue sur notre site de hackers professionnels!

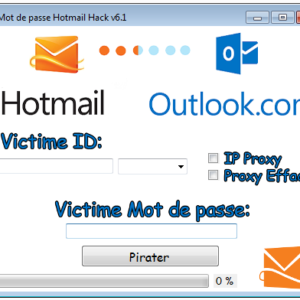

Nous sommes un collectif de hackers professionnels certifiés spécialisés dans les réseaux sociaux, nous vous proposons une large gamme de services pour espionner les réseaux sociaux (clonage WhatsApp, Facebook, Instagram…), les boites mails (professionnelles ou pas) des personnes que vous désirez. Nous ne nous intéressons pas à l’utilité des informations que vous souhaitez obtenir, nous nous contentons de vous fournir ce service tout en préservant votre anonymat et sans que la personne ou l’organisation espionnée ne se rende compte que ses comptes et réseaux sociaux sont surveillés car elle garde un accès illimité à ces derniers. Nous pouvons vous donner un accès illimité à tous les réseaux sociaux (WhatsApp, Facebook, Instagram, snapchat…) et adresses de messagerie de votre partenaire, d’un collègue de service ou alors d’une tierce personne.

Chez reseaudesecurite.com, nous sommes bien plus qu’une simple plateforme de services en cybersécurité. Nous sommes une équipe d’experts passionnés, dédiés à la protection de vos intérêts numériques dans un monde où la sécurité en ligne est plus cruciale que jamais.

Fondé par des professionnels du hacking éthique, notre site a pour mission de vous offrir des solutions sur mesure pour renforcer la sécurité de vos systèmes, tester la robustesse de vos infrastructures et anticiper les menaces potentielles. Que vous soyez une entreprise, un particulier ou une organisation, nous mettons à votre disposition des hackers certifiés et expérimentés, engagés à agir dans le respect de l’éthique et de la légalité. engager hacker, comment contacter un hacker, trouver un hacker en france, contacter hacker, contacter un hacker pro, contacter un hacker, recherche hacker informatique

COMMENT ENGAGER UN HACKER?

Réseau De Sécurité est une société de sécurité informatique composée de hackers éthiques certifiés dédiée à protéger les entreprises contre les attaques réelles. Nous aidons les organisations à détecter, prioriser et corriger les vulnérabilités avant qu’elles ne soient exploitées, en fournissant des rapports clairs, des preuves de concept et un accompagnement pour la remédiation.

Pour engager un hacker, il est essentiel de suivre certaines étapes afin de garantir un service professionnel, sécurisé et efficace. Tout d’abord, définissez précisément votre besoin : récupération de compte, test de sécurité, enquête numérique, etc. Ensuite, recherchez un expert qualifié avec des références vérifiables et une réputation fiable. Privilégiez les échanges sur des plateformes sécurisées pour garantir la confidentialité de vos données et éviter les risques liés aux arnaques. Assurez-vous également que les services demandés respectent les cadres légaux et éthiques afin d’éviter toute complication juridique. Enfin, établissez des conditions claires dès le début de la collaboration pour maximiser vos chances d’obtenir des résultats satisfaisants.

SKILLS

POURQUOI ENGAGER UN HACKER?

Engager un hacker peut être une solution efficace pour résoudre divers problèmes liés à la cybersécurité et à la protection des données. Que ce soit pour récupérer un compte piraté, tester la vulnérabilité d’un système informatique, retrouver des informations perdues ou mener une enquête numérique, un expert en hacking possède les compétences nécessaires pour intervenir rapidement et discrètement.

Dans un monde où les cyberattaques sont de plus en plus fréquentes, faire appel à un hacker éthique permet d’anticiper les menaces et de renforcer la sécurité de vos systèmes. En choisissant un professionnel qualifié, vous bénéficiez d’une expertise précieuse pour protéger vos données et éviter d’éventuelles failles susceptibles d’être exploitées par des individus malveillants.

POURQUOI CHOISIR RÉSEAU DE SÉCURITÉ

- Équipe certifiée: experts CEH, OSCP, CREST, CISSP et contributions actives aux communautés bug bounty.

- Méthodologie reconnue: audits basés sur OWASP, PTES et MITRE ATT&CK pour couverture exhaustive.

- Preuves exploitables: rapports techniques et résumé exécutif pour décisionnaires, avec PoC et plan de remédiation priorisé.

- Respect légal et éthique: interventions toujours autorisées par contrat et NDA, conformité RGPD et règles locales.

- Accompagnement stratégique: support post-audit, validation des correctifs et formation continue.

- engager hacker, comment contacter un hacker, trouver un hacker en france, contacter hacker, contacter un hacker pro, contacter un hacker, recherche hacker informatique

SERVICES

NOS DIFFERENTS SERVICES?

Qui a besoin d’engager un hacker ?

De nombreuses personnes et entreprises peuvent avoir besoin des services d’un hacker pour diverses raisons. Les particuliers confrontés à un piratage de compte, à une usurpation d’identité ou à la perte de données importantes peuvent faire appel à un expert en cybersécurité pour récupérer l’accès à leurs informations et renforcer la protection de leurs comptes. De même, les chefs d’entreprise et entrepreneurs cherchent souvent à tester la sécurité de leurs systèmes informatiques afin de prévenir d’éventuelles cyberattaques et protéger leurs données sensibles contre les menaces extérieures.

Les professionnels du domaine juridique, tels que les enquêteurs privés et les avocats, peuvent également solliciter un hacker pour récupérer des preuves numériques dans le cadre d’affaires judiciaires. Les organisations et institutions soucieuses de leur cybersécurité peuvent engager un hacker éthique pour réaliser des audits de sécurité et détecter d’éventuelles failles avant qu’elles ne soient exploitées par des cybercriminels.

Pourquoi nous faire confiance ?

Chez Reseaudesecurite.com, nous mettons à votre disposition une équipe de hackers expérimentés et professionnels, spécialisés en cybersécurité et en hacking éthique. Nous garantissons discrétion, efficacité et sécurité pour chaque mission confiée. Notre expertise nous permet d’intervenir rapidement tout en assurant un service fiable et confidentiel. Nous privilégions une approche transparente avec des tarifs clairs et un accompagnement personnalisé.

- Cas clients anonymisés: audits cloud réduisant surface d’attaque de 70%; simulation red team validant plan de réponse.

- Partenariats: collaboration avec fournisseurs cloud et plateformes de bug bounty.

- Assurance: assurance responsabilité professionnelle couvrant nos interventions.

- engager hacker, comment contacter un hacker, trouver un hacker en france, contacter hacker, contacter un hacker pro, contacter un hacker, recherche hacker informatique

Ceci est possible grâce aux multiples techniques d’intrusion et logiciels malveillants que nous développons afin d’accomplir nos différentes cyberattaques, et, ce, quel que soit le niveau de sécurité du système d’information visé. Nos cyberattaques ont toujours été couronnées de succès jusqu’ici malgré les algorithmes de chiffrement et les mécanismes d’authentification à plusieurs niveaux déployés par les concepteurs d’applications et de systèmes d’information; en plus, les personnes qui en ont été victime d’un piratage ne se rendent pas compte des attaques informatiques dont elles font l’objet, car, les pirates informatiques de notre plateforme sont très compétents et ne laissent pas de traces (anonymous).

engager hacker, comment contacter un hacker, trouver un hacker en france, contacter hacker, contacter un hacker pro, contacter un hacker, recherche hacker informatique

Très souvent, les concepteurs d’applications et de systèmes d’information ne se rendent pas compte que leurs produits présentent d’énormes failles sécuritaires pouvant conduire au vol de données personnelles et confidentielles des utilisateurs par les pirates informatiques; forts de ce constat, nous nous sommes lancés dans ce domaine afin d’exploiter les failles sécuritaires des systèmes et réseaux informatiques les rendant vulnérables. Vous pouvez engager un hacker dès maintenant pour pirater les comptes et mots de passe des cibles que vous voudrez, afin de rendre indisponible des sites internet ou encore pour mener une attaque de grande ampleur visant une organisation par exemple. Il existe plusieurs types d’attaques (attaques externes ou internes) selon les mécanismes mis en place pour sécurisation des comptes et/ou des sites internet que vous souhaitez faire attaquer.

Enfin, vous pouvez nous solliciter pour mener des attaques à l’aide de Ransomware, ce qui vous fera gagner de l’argent rapidement.

decouvrez les avis de nos clients a travers le monde !

La satisfaction de nos clients est notre priorité, et leurs témoignages en sont la preuve. Partout dans le monde, ils nous font confiance pour notre expertise, notre discrétion et notre efficacité. Découvrez leurs avis authentiques chez Reseaudesecurite.com et constatez par vous-même la qualité de nos services.

cyber attaques:

Top 8 des cyber attacques

1. Phishing (hameçonnage)

- Messages frauduleux (e‑mail, SMS, sites) visant à récupérer identifiants, données bancaires ou à inciter à télécharger des maliciels.

- Formation des utilisateurs, filtrage des courriels, MFA obligatoire, vérification des URL et sandboxing des pièces jointes.

2. Ransomware (rançongiciel)

- Chiffrement des systèmes et demande de rançon pour restituer les données.

- Sauvegardes isolées et testées, segmentation réseau, patching rapide, solutions EDR et plan de réponse aux incidents.

3. Exploits Zero‑Day

- Vulnérabilités inconnues (ou non corrigées) exploitées avant la disponibilité d’un correctif.

- Gestion des correctifs, surveillance comportementale, réduction de la surface d’exposition et recours à WAF/IDS.

4. Attaques par force brute et compromission d’identifiants

- Essais massifs de mots de passe ou réutilisation d’identifiants volés pour accéder aux comptes.

- Mots de passe forts, authentification multifacteur, verrouillage de compte après tentatives répétés, surveillance des connexions anormales.

5. Attaques DDoS (déni de service distribué)

- Saturation d’un service par un trafic massif pour le rendre indisponible.

- Protections anti‑DDoS en périphérie, échelle cloud, règles de filtrage, plan de continuité métier.

6. Injection (SQL, commande OS, LDAP) et failles applicatives

- Exploitation des entrées non filtrées pour exécuter commandes ou exfiltrer données.

- Validation côté serveur, utilisation de requêtes paramétrées, revue de code, tests de sécurité applicative (SAST/DAST).

7. Compromission de la chaîne d’approvisionnement (supply‑chain)

- Attaque via un fournisseur, composant tiers ou bibliothèque compromise.

- Audit fournisseurs, contrôle d’intégrité des dépendances, politique d’accès minimale et surveillance des composants tiers.

8. Attaques de type Business Email Compromise (BEC) et fraude ciblée

- Usurpation d’identité de partenaires ou dirigeants pour extorquer des paiements ou données sensibles.

- Procédures de validation des virements, double‑validation humaine, formation ciblée des directions, journalisation des demandes sensibles. contactez nous